Qu'est-ce qu'un certificat racine et comment peut-il être utilisé pour vous espionner?

Publicité

Les médias ont rapporté en 2019 que le gouvernement du Kazakhstan avait pris des mesures extrêmes pour surveiller les citoyens de son pays. En particulier, le gouvernement utilise un outil appelé certificat racine pour espionner les activités en ligne des citoyens.

L'utilisation abusive de certificats racine ne constitue toutefois pas un problème uniquement au Kazakhstan. Les internautes du monde entier doivent être conscients de la manière dont les outils de sécurité peuvent être mal utilisés. Ces outils peuvent compromettre la confidentialité et collecter des données sur les sites que vous visitez et les messages que vous envoyez en ligne.

Qu'est-ce qu'un certificat racine?

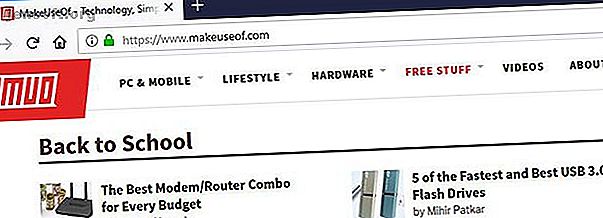

Lorsque vous naviguez sur un site Web tel que MakeUseOf, vous verrez que l’URL commence par https au lieu de http . Vous verrez également une icône qui ressemble à un verrou à côté de l'URL dans la barre d'adresse. Cela signifie qu'un type de cryptage appelé SSL / TLS (Secure Socket Layer / Transport Layer Security) protège le site Web.

Avec ce cryptage, les données échangées entre vous et le site Web sont sécurisées. Vous pouvez donc être sûr que le site auquel vous accédez est le véritable MakeUseOf et non un site imposteur essayant de voler vos données.

Pour obtenir ce symbole de verrouillage auquel les utilisateurs peuvent faire confiance, les propriétaires de site paient une organisation appelée autorité de certification pour la vérifier. Lorsqu'une autorité de certification vérifie qu'un site est authentique, elle émet un certificat de sécurité . Les développeurs de navigateurs Web tels que Firefox et Chrome conservent une liste des autorités de certification approuvées dont ils acceptent les certificats.

Ainsi, lorsque vous visitez un site tel que MakeUseOf, votre navigateur trouve le certificat, vérifie qu'il provient d'une autorité de certification approuvée et affiche le site sécurisé.

Un certificat racine est le plus haut niveau de certificat de sécurité disponible. C'est important parce que ce «certificat principal» vérifie tous les certificats en dessous. Cela signifie que la sécurité du certificat racine détermine la sécurité de tout un système. Les développeurs utilisent des certificats racine pour de nombreuses raisons valables.

Cependant, lorsqu'un gouvernement ou une autre entité abuse des certificats racine, il peut installer des logiciels espions sur des communications cryptées et accéder à des données privées.

Comment le gouvernement utilise-t-il abusivement les certificats racine au Kazakhstan?

En juillet 2019, le gouvernement du Kazakhstan a publié un avis aux fournisseurs de services Internet (FSI) du pays. Le gouvernement a déclaré que les fournisseurs de services Internet devaient rendre obligatoire l'installation d'un certificat racine délivré par le gouvernement pour que les utilisateurs puissent accéder à Internet. Le certificat délivré par le gouvernement s'appelle «Qaznet» et est décrit comme un «certificat de sécurité nationale».

Les fournisseurs de services Internet ont consciencieusement demandé à leurs clients d'installer le certificat s'ils souhaitaient accéder à Internet.

Une fois le certificat installé, le gouvernement peut l'utiliser pour intercepter une quantité énorme de données de navigation. Le gouvernement peut voir l'activité sur des sites populaires tels que Google, Facebook et Twitter. Il peut même déchiffrer les connexions HTTPS et TLS et accéder aux noms d'utilisateur et mots de passe des comptes.

Cela signifie qu'aucun site n'est sécurisé si le certificat est installé.

Le gouvernement lance essentiellement un "homme du milieu" Comment des millions d'applications sont vulnérables à un seul hack de sécurité ou un site Web en utilisant un compte Facebook, Twitter ou Google - et il est vulnérable aux pirates. Lire la suite »sur l'ensemble du pays, selon le blog sur la sécurité The Hacker News. Étant donné que les fournisseurs de services Internet rendent le certificat obligatoire, les utilisateurs ne peuvent l'éviter facilement s'ils souhaitent continuer à accéder à Internet.

En outre, les utilisateurs ne peuvent installer le certificat que sur une connexion non HTTPS. Une personne doit utiliser une connexion HTTP moins sécurisée pour installer le certificat. Et les pirates pourraient intercepter ce processus pour installer leur propre certificat dommageable.

Comment les entreprises technologiques réagissent-elles aux certificats racine invasifs?

Les entreprises technologiques, notamment Google, Apple et Mozilla, ont réagi à la situation au Kazakhstan. Ils se sont engagés à protéger les utilisateurs contre la surveillance gouvernementale. Le navigateur Google Chrome bloque désormais le certificat utilisé par le gouvernement du Kazakhstan, selon un article de blog.

Google a pris cette mesure «pour protéger les utilisateurs de l'interception ou de la modification des connexions TLS effectuées vers des sites Web». Les utilisateurs n'ont pas besoin de prendre des mesures pour être protégés. Le navigateur bloquera automatiquement ce certificat particulier.

De même, Mozilla a déployé une solution pour son navigateur Firefox. Cette solution bloquera également le certificat utilisé par le gouvernement du Kazakhstan. La société a annoncé le correctif avec un ingénieur en chef de la société: "Nous ne prenons pas de telles mesures à la légère, mais la protection de nos utilisateurs et de l'intégrité du Web est la raison pour laquelle Firefox existe." En collaboration avec Chrome, Firefox va appliquer automatiquement le bloc.

Mozilla a également mentionné des tentatives passées du gouvernement du Kazahkstan d'intercepter le trafic Internet. Cela inclut une précédente tentative infructueuse d'inclusion d'un certificat racine dans le programme de magasin de stockage racine de confiance de Mozilla en 2015.

Que pouvez-vous faire contre l'utilisation abusive de certificats racine en tant qu'utilisateur?

L'utilisation abusive de certificats racine est évidemment préoccupante. Mais que pouvez-vous réellement faire à ce sujet en tant qu'utilisateur? Premièrement, si vous êtes au Kazakhstan, vous ne devez pas installer le certificat sur votre appareil. Si vous l'avez déjà installé, désinstallez-le immédiatement. Vous devez également modifier les mots de passe de tous vos comptes en ligne. Cela empêchera le gouvernement d'accéder à vos données de navigation.

Si vous vivez dans un pays très surveillé sur Internet, vous devez rechercher des certificats douteux. Si vous êtes invité à installer un certificat de sécurité, vous devez rechercher s'il est digne de confiance avant de l'installer sur votre appareil.

Vous devez également prendre d'autres mesures pour protéger vos données. Vous devez utiliser un VPN pour vous protéger de la surveillance. 3 façons qu'un VPN peut vous protéger de la surveillance de Big Brother Panopticon 3 façons qu'un VPN peut vous protéger de la surveillance de Big Brother Panopticon Pas convaincu de la nécessité d'un VPN? Voici trois raisons surprenantes pour lesquelles un réseau privé virtuel devrait être la pierre angulaire de votre sécurité. Lire la suite . Pensez également à utiliser le navigateur Tor. 7 astuces pour utiliser le navigateur Tor en toute sécurité. 7 astuces pour utiliser le navigateur Tor en toute sécurité. Pensez-vous à essayer le navigateur Tor pour commencer à naviguer sur le Web en toute sécurité? Apprenez ces choses à faire et à ne pas faire avant de commencer. Lisez Plus pour accéder à Internet anonymement. Soyez prudent avec le courrier électronique également, car il est très difficile de protéger les messages électroniques de la surveillance. Pensez plutôt à utiliser une application de messagerie sécurisée telle que Signal ou Telegram.

Découvrez comment les gouvernements vous espionnent en ligne

La situation au Kazakhstan n'est qu'un exemple de la manière dont les gouvernements peuvent espionner leurs citoyens grâce à leurs activités Internet. Vous devriez apprendre comment les gouvernements et les entreprises peuvent déployer des techniques de surveillance afin de pouvoir les éviter.

Si vous pensez que cela n’est un problème que dans d’autres pays, rappelez-vous que des pays comme les États-Unis et le Royaume-Uni espionnent également leurs citoyens. Pour rappel, vous pouvez en apprendre davantage sur les périodes de transmission choquante de vos données à la NSA. 5 fois vos données ont été transmises de manière choquante à la NSA. deuxième pensée. Voici quelques organisations de premier plan qui ont donné à la NSA un accès aux données des utilisateurs. Lire la suite .

Explorez plus sur: HTTPS, Certificat de sécurité.