Qu'est-ce que la pulvérisation de mot de passe et comment peut-il être utilisé contre vous?

Publicité

Lorsque vous pensez au piratage de mots de passe, vous imaginez probablement un pirate informatique essayant plusieurs centaines de mots de passe sur un même compte. Bien que cela se produise encore, ce n'est pas toujours ce qui se passe. Parfois, un pirate informatique procédera à une pulvérisation de mot de passe à la place.

Décrivons en quoi consiste l'utilisation de mots de passe et ce que vous pouvez faire pour vous défendre.

Qu'est-ce que la pulvérisation de mot de passe?

Si une attaque de piratage «normale» implique l’essai de plusieurs mots de passe différents sur quelques comptes, la pulvérisation de mots de passe en est l’inverse. C'est lorsqu'un pirate informatique a accès à un grand nombre de noms de compte différents et tente d'y entrer en utilisant seulement quelques mots de passe.

Les pirates informatiques n'utiliseront pas la méthode de piratage «normale» si la sécurité du compte est limitée. Un système sécurisé remarquera que quelqu'un tente à plusieurs reprises d'accéder à un compte et le verrouillera pour protéger la confidentialité de la cible. Vous l'avez peut-être constaté vous-même lorsque vous entrez trop de fois votre mot de passe dans un service, ce qui vous bloque.

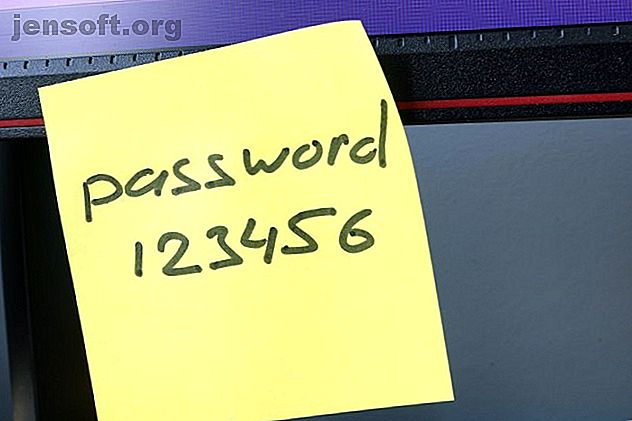

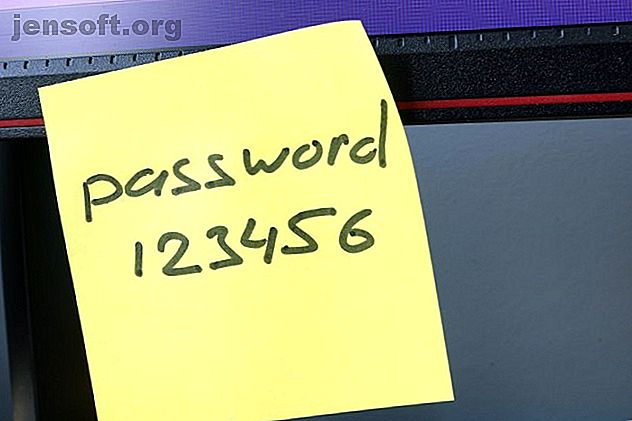

Si les pirates informatiques n'utilisent qu'un petit nombre de mots de passe par attaque, quels mots de passe utilisent-ils? Le meilleur choix du pirate consiste à utiliser certains des mots de passe les plus couramment utilisés sur Internet. De cette façon, ils maximisent les chances de pouvoir passer à travers cette petite fenêtre d'opportunité.

Les mots de passe que nous utilisons sont-ils faibles?

Bien sûr, cette attaque dépend entièrement de quelqu'un qui utilise un mot de passe couramment utilisé sur son compte. De nos jours, cependant, quelle est la probabilité que quelqu'un utilise l'un de ces mots de passe?

Malheureusement, nos habitudes en matière de mots de passe ne se sont pas beaucoup améliorées au fil des ans. Le NCSC a mené une étude auprès d’organisations prêtes à tester leur vulnérabilité à une attaque par pulvérisation. Ils ont constaté que 75% des organisations avaient au moins un compte utilisant un mot de passe parmi les 1 000 mots de passe les plus utilisés et 87% avaient au moins un compte avec un mot de passe parmi les 10 000 premiers.

C'est la faille de sécurité que les pulvérisateurs de mot de passe cherchent à exploiter. Il suffit qu’un utilisateur d’une organisation utilise un mot de passe faible pour permettre à une attaque par pulvérisation de fonctionner. Une fois que le pirate informatique accède à ce compte, il peut utiliser cet effet de levier pour aller plus loin dans le système.

Qui est à risque d'une attaque par pulvérisation de mot de passe?

En règle générale, les pirates informatiques utilisent ces attaques contre les grandes entreprises et organisations. Ils utilisent également la pulvérisation de mot de passe contre les utilisateurs dans une fuite de base de données, où le pirate informatique dispose d’un grand nombre de noms de compte mais pas de mot de passe.

Toute situation dans laquelle un pirate informatique doit gérer une multitude de comptes, mais ne dispose que d’une fenêtre restreinte pour attaquer chacun d’entre eux, est lorsque le filtrage par mot de passe devient la méthode d’attaque privilégiée.

Les pirates choisissent de pulvériser leur mot de passe lorsque les comptes comportent une pénalité sévère pour les saisies incorrectes. Si un pirate informatique obtient des informations sur les comptes d'un site Web, mais que celui-ci n'autorise que cinq tentatives de mot de passe avant de verrouiller le compte, il utilisera les cinq mots de passe les plus utilisés dans l'espoir que les utilisateurs l'utilisent.

Existe-t-il des cas réels de pulvérisation de mot de passe?

Dans un monde idéal, tous les membres d'une organisation utiliseront un mot de passe fort pour empêcher les pulvérisateurs d'entrer. Malheureusement, les pirates informatiques ont connu du succès avec cette tactique, à tel point que Redmond Mag a expliqué comment le filtrage par mot de passe avait enregistré une hausse du nombre de cas en 2018.

Un grand nombre d'attaques se concentrent sur les entreprises, probablement pour voler des documents commerciaux précieux à des fins lucratives. Les organisations peuvent également disposer d'une structure de nom d'utilisateur facilitant la collecte d'une liste de noms à attaquer par les pirates.

Threatpost a expliqué comment une entreprise de virtualisation de logiciels, Citrix, avait été victime d’une attaque par pulvérisation suite à la compromission d’un de ses comptes. Les pirates ont créé des documents commerciaux précieux grâce aux autorisations découvertes dans le compte auquel ils ont accédé.

La partie effrayante de cette attaque est son silence. En raison de la nature «discrète» de la pulvérisation de mot de passe, cela n'a déclenché aucune alarme ni suscité d'inquiétude. Citrix ne savait même pas que l'attaque avait eu lieu tant que le FBI ne l'aurait pas informée longtemps après l'attaque.

Comment se défendre contre la pulvérisation de mot de passe

La solution à cette attaque est simple. utilisez de meilleurs mots de passe! La pulvérisation de mot de passe dépend entièrement de votre utilisation d'un mot de passe figurant dans la liste des 100 mots les plus utilisés.

En rendant votre mot de passe plus compliqué, vous vous sortez du groupe de mots de passe qu'un pulvérisateur utilisera contre vous. Pour commencer, si votre mot de passe est l’un des pires mots de passe, les pires mots de passe de 2018, révélés Les pires mots de passe de 2018, révélés Nous connaissons maintenant les pires mots de passe de 2018. Ce sont les mots de passe que vous ne devriez jamais utiliser, même si Kanye West dit à vous de le faire. Lisez plus, assurez-vous de le changer immédiatement!

Si vous voulez creuser un peu plus, Password Random propose une liste des 10 000 mots de passe les plus utilisés. Il y a un peu de langage pour adultes dans ces mots de passe, alors faites attention quand vous le lisez!

Qu'est-ce qui fait un bon mot de passe?

Maintenant que nous savons ce qui fait un mot de passe faible, qu'est-ce qui se passe dans un bon?

Le problème avec les mots de passe est que plus ils sont complexes, plus ils sont forts; Cependant, plus ils sont difficiles à retenir.

La raison pour laquelle les gens utilisent des mots de passe tels que «mot de passe» ou «12345» est qu’ils sont faciles à mémoriser et à saisir. Il n’ya pas de lettres majuscules ni de symboles étranges, mais c’est ce qui est nécessaire pour aider à vaincre une attaque de pulvérisateur de mots de passe.

Heureusement, il existe des moyens de concevoir un mot de passe à la fois puissant et mémorable. Si votre mot de passe n'est pas à la hauteur, assurez-vous de savoir comment créer un mot de passe fort que vous n'oublierez jamais. Comment créer un mot de passe fort que vous n'oublierez pas Comment créer un mot de passe fort que vous n'oublierez pas Savez-vous comment créer et retenir un bon mot de passe? Voici quelques conseils et astuces pour conserver des mots de passe forts et distincts pour tous vos comptes en ligne. Lire la suite .

Protégez-vous avec des mots de passe plus forts

La pulvérisation de mots de passe est un problème important pour les utilisateurs et les entreprises qui n'utilisent pas de mots de passe forts. Parfois, il suffit qu'un compte ait un mot de passe faible, et les pirates peuvent utiliser cet effet de levier pour causer d'autres dommages au sein du système. Heureusement, en renforçant vos mots de passe et en utilisant 2FA, vous pouvez vous défendre.

Malheureusement, la pulvérisation de mot de passe n'est pas la seule tactique utilisée par les pirates. Assurez-vous de lire les tactiques les plus courantes utilisées pour pirater les mots de passe. Les 7 tactiques les plus courantes utilisées pour pirater les mots de passe Les 7 tactiques les plus courantes utilisées pour pirater les mots de passe Lorsque vous entendez une "atteinte à la sécurité", qu'est-ce qui vous vient à l'esprit? Un pirate malveillant? Un enfant du sous-sol? En réalité, tout ce dont vous avez besoin est d’un mot de passe et les pirates informatiques ont 7 moyens d’obtenir le vôtre. Lisez plus pour renforcer encore votre sécurité.

Crédit d'image: yekophotostudio / Depositphotos

Explorez plus sur: Piratage, Mot de passe.